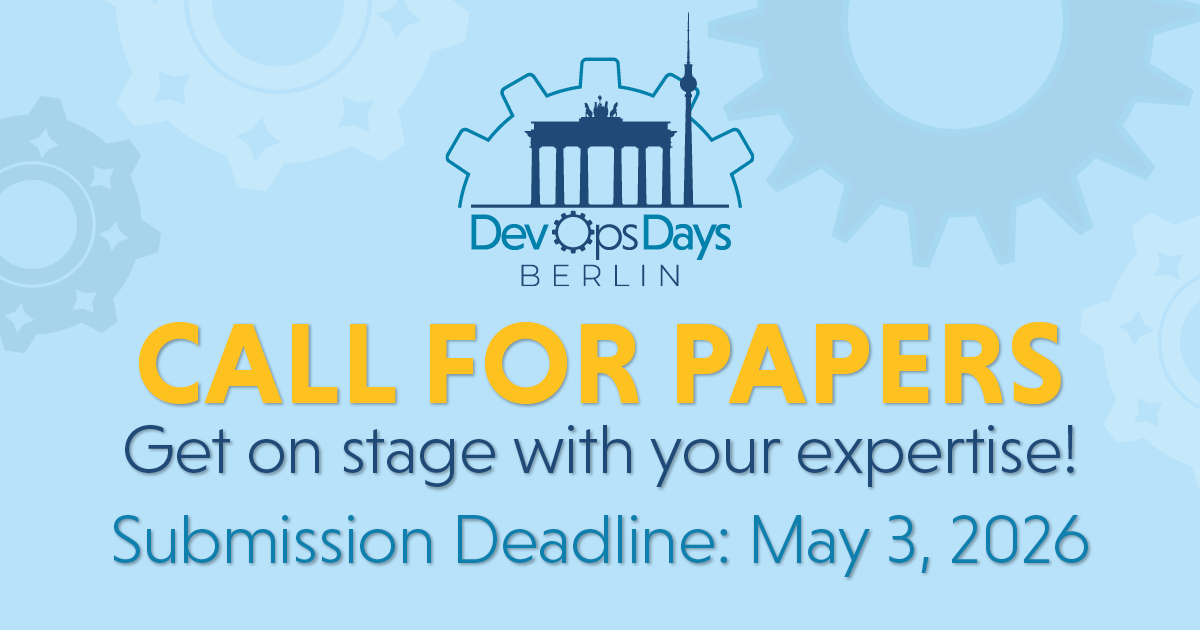

The best talks come from people who thought they had nothing to say. From someone who... built a system that shouldn't have worked – and did anyway made a mistake their whole team learned from found a solution so straightforward it almost felt too obvious to share....