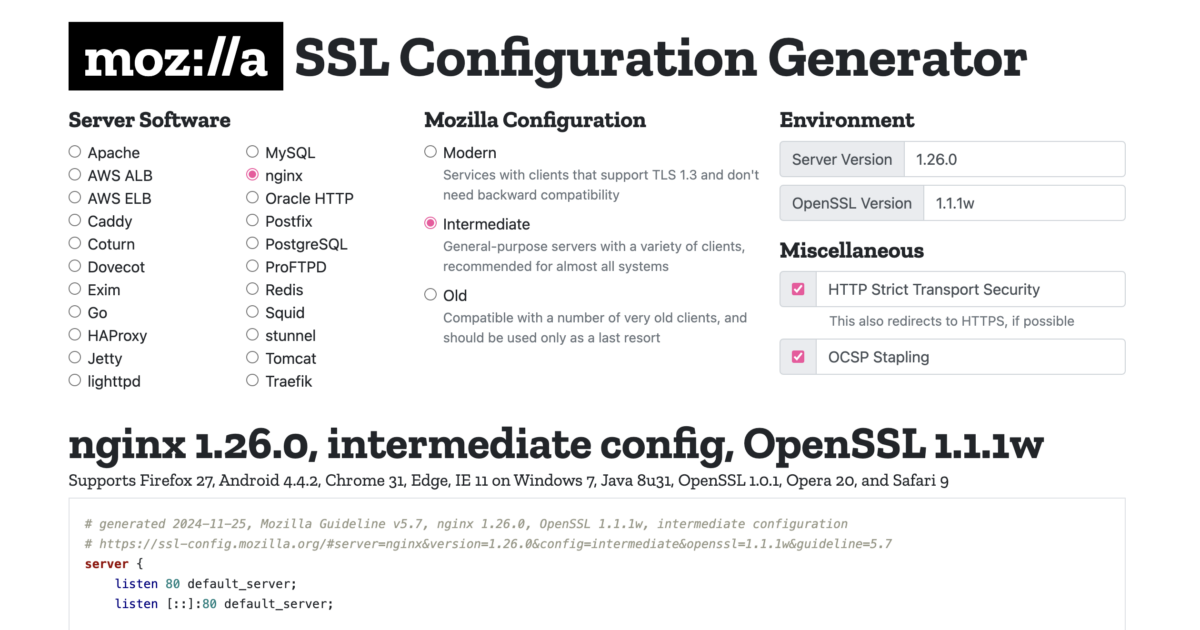

Hand aufs Herz: Es gibt wenig Komplizierteres im IT Alltag als TLS – zumindest wenn man es richtig machen will. Konfiguration, Updates von Standards, Inkompatibilität von Produkten etc. Und da sind Zertifikate und entsprechende Formate noch nicht mit eingerechnet. Hier ein paar Tipps: 1. Der Mozilla SSL Konfigurator als Basis nutzen Der Mozilla SSL Konfigurator ist eine gute Basis, um sein Vorhaben zu beginnen. Hier sind für die wichtigsten Produkte (z.B. Apache, Postfix, Nginx)...

Marius Hein

Alles von diesem Author

Webserver? Caddy bitte! Danke!

Hin und wieder gibt es einfach Software, die Probleme erschreckend gut löst: Der Webserver Caddy – eine in Go geschriebene Plattform, die mit ihrem HTTP-Server alle Standardfälle im täglichen Betrieb abdeckt – ist ein gutes Beispiel dafür. Install Caddy auf Ubuntu (Noble) Die Installation ist hier dokumentiert, und ich lege noch einen DNS-Record an. Die Konfiguration in /etc/caddy/Caddyfile passe ich entsprechend an: caddy1.mhein.net-dump.de { root * /usr/share/caddy file_server } Caddy...

Ab in den Wald!

Kurzer Abriss Wir Deutschen besitzen eine tiefe Verbundenheit zu unseren Wäldern. Das spüren wir wenn wir durch ihn durch spazieren. Damit meine ich jetzt nicht nur die "historische" Verbundenheit wie z.B. Versorgung, Okkultismus, Dämonen oder Wölfe. Bereits in meinem kurzen Leben geht es immer mal wieder um den Wald. Da gab es z.B. die Katastrophe von Tschernobyl, welche bis heute Auswirkungen auf das Waldleben hat. Dann hatten wir einige ominöse Waldsterben in den 80er Jahren welche...